La Seconda Fase del NIS: Un Passo Avanti nella Cybersecurity Nazionale

Il 10 aprile 2025 ha segnato un momento cruciale per la cybersecurity in Italia con l'avvio della seconda fase del Network Information Security (NIS). Questo passaggio, orchestrato dall'Agenzia per la Cybersicurezza Nazionale (ACN), mira a rafforzare le misure di sicurezza informatica per oltre 20.000 organizzazioni, di cui più di 5.000 sono considerate essenziali.

Obiettivi e Misure della Seconda Fase

La seconda fase del NIS si concentra su diverse aree chiave:

- Misure di Sicurezza Informatica: Le organizzazioni devono implementare 37 misure di sicurezza, suddivise in 87 requisiti, entro ottobre 2026. I soggetti essenziali devono adottare ulteriori 6 misure e 29 requisiti, portando il totale a 43 misure e 116 requisiti.

- Notifica degli Incidenti Significativi: A partire da gennaio 2026, le organizzazioni devono notificare gli incidenti significativi. I soggetti essenziali devono monitorare quattro tipi di incidenti, mentre i soggetti importanti ne devono monitorare tre.

- Sicurezza dei Sistemi di Nomi di Dominio: Sono state definite modalità specifiche per garantire la sicurezza, stabilità e resilienza dei sistemi di nomi di dominio, adattate alle caratteristiche peculiari di alcune tipologie di soggetti.

Implementazione e Scadenze

La seconda fase prevede anche una serie di scadenze importanti. Dal 15 aprile al 31 maggio 2025, le organizzazioni devono designare il sostituto punto di contatto e aggiornare le informazioni previste dall'articolo 7 del decreto NIS. Questo include la segnalazione dei componenti degli organi di amministrazione e direttivi, gli indirizzi IP e i nomi di dominio in uso.

Il Contesto Europeo: La Direttiva NIS2

La seconda fase del NIS in Italia si inserisce nel contesto più ampio della Direttiva NIS2 dell'Unione Europea, recepita con il Decreto Legislativo n. 138/2024. Questa direttiva introduce un sistema di obblighi e responsabilità più articolato, ampliando l'ambito di applicazione e includendo settori critici come energia, trasporti, sanità e infrastrutture digitali.

Sfide e Opportunità

L'implementazione della seconda fase del NIS rappresenta una sfida significativa per le organizzazioni italiane, che devono adattarsi a nuovi requisiti di sicurezza e gestione degli incidenti. Tuttavia, offre anche l'opportunità di migliorare la resilienza e la protezione delle infrastrutture critiche, contribuendo a un livello di sicurezza cibernetica più elevato a livello nazionale ed europeo.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001, ISO 22301 e ISO 42001

Intelligenza Artificiale: Opportunità e Rischi nel Contrasto al Crimine Informatico

L'intelligenza artificiale (IA) sta rivoluzionando il mondo della sicurezza informatica, offrendo strumenti avanzati per contrastare il crimine informatico. Tuttavia, l'adozione di queste tecnologie comporta anche rischi significativi che devono essere attentamente gestiti.

Opportunità Offerte dalla IA

- Rilevamento delle Minacce: L'IA può analizzare grandi quantità di dati in tempo reale, identificando pattern sospetti e anomalie che potrebbero indicare attività malevole. Questo permette di rilevare minacce in modo più rapido ed efficace rispetto ai metodi tradizionali.

- Automazione della Sicurezza: I sistemi di IA possono automatizzare molte delle attività di sicurezza, come la scansione delle vulnerabilità, la gestione degli incidenti e la risposta agli attacchi. Questo riduce il carico di lavoro per gli esperti di sicurezza e aumenta la velocità di reazione.

- Prevenzione Proattiva: Utilizzando tecniche di machine learning, l'IA può prevedere potenziali attacchi prima che si verifichino, basandosi su dati storici e comportamenti anomali. Questo approccio proattivo è fondamentale per prevenire il crimine informatico.

- Miglioramento della Cyber Intelligence: L'IA può aggregare e analizzare informazioni provenienti da diverse fonti, migliorando la comprensione delle minacce e facilitando la condivisione di informazioni tra le organizzazioni.

Rischi Derivanti dall'Utilizzo della IA

Uso Malevolo dell'IA: I criminali informatici possono sfruttare l'IA per migliorare le proprie capacità di attacco. Ad esempio, possono utilizzare l'IA per creare malware sofisticati, condurre attacchi di phishing mirati e automatizzare la ricerca di vulnerabilità.

- Vulnerabilità dei Sistemi di IA: I sistemi di IA stessi possono essere bersagli di attacchi. Le vulnerabilità nei modelli di machine learning, come l'avvelenamento dei dati di addestramento, possono compromettere l'integrità e l'affidabilità delle soluzioni di sicurezza basate su IA.

- Privacy e Discriminazione: L'uso dell'IA può portare a violazioni della privacy e discriminazioni. Gli algoritmi di IA possono raccogliere e analizzare grandi quantità di dati personali, sollevando preoccupazioni etiche e legali.

- Dipendenza eccessiva dall'IA: Affidarsi troppo all'IA per la sicurezza informatica può essere rischioso. Se i sistemi di IA falliscono o vengono compromessi, le conseguenze possono essere gravi. È essenziale mantenere un equilibrio tra l'uso dell'IA e le competenze umane.

Conclusione

L'intelligenza artificiale offre enormi opportunità per migliorare la sicurezza informatica e contrastare il crimine informatico. Tuttavia, è fondamentale essere consapevoli dei rischi associati e adottare misure adeguate per mitigarli. Solo attraverso un approccio equilibrato e responsabile possiamo sfruttare al meglio il potenziale dell'IA, garantendo al contempo la sicurezza e la privacy delle informazioni.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001, ISO 22301 e ISO 42001

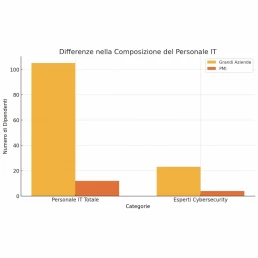

PMI vs Grandi Aziende: il Divario nella Cybersecurity secondo il Report Kaspersky 2024

La sicurezza informatica rappresenta una sfida comune per tutte le aziende, indipendentemente dalle loro dimensioni. Tuttavia, il nuovo “IT Security Economics Report 2024” di Kaspersky evidenzia come la gestione della cybersecurity nelle PMI (Piccole e Medie Imprese) e nelle “grandi aziende” segua percorsi molto differenti, a causa di risorse, budget e competenze disponibili.

La Disparità delle Risorse: un Fattore Decisivo

Le differenze principali risiedono nell’allocazione delle risorse dedicate alla sicurezza informatica. Le grandi aziende possono contare su budget più elevati, team dedicati e strumenti avanzati per il monitoraggio e la protezione delle reti. Al contrario, le PMI spesso devono gestire la cybersecurity con risorse limitate e personale IT che si occupa anche di altre attività.

Il report mette in evidenza alcuni dati chiave:

– Personale IT medio impiegato nelle aziende:

– Grandi aziende: 105 dipendenti IT

– PMI: 12 dipendenti IT

– Professionisti specializzati in cybersecurity:

– Grandi aziende: 23 esperti

– PMI: 4 esperti

L’Impatto della Carenza di Personale Specializzato

Le grandi imprese beneficiano di team altamente qualificati che monitorano le reti 24/7, implementano misure preventive e rispondono rapidamente agli incidenti. Nelle PMI, invece, la carenza di personale specializzato si traduce in un’esposizione maggiore ai rischi: tempi di risposta più lunghi, minore capacità di rilevamento delle minacce e difficoltà nell’implementare misure avanzate di protezione.

PMI: Più Vulnerabili alle Minacce Informatiche

A causa di questa disparità, le PMI risultano **più vulnerabili** agli attacchi informatici. Senza un’adeguata protezione, il rischio di subire violazioni, perdita di dati o interruzioni delle attività aziendali aumenta notevolmente. Inoltre, l’assenza di strategie di cybersecurity ben definite può portare a costi imprevisti legati a danni finanziari e reputazionali.

Come Possono le PMI Ridurre il Gap?

Nonostante le limitazioni di budget e personale, le PMI possono adottare alcune strategie per migliorare la propria resilienza informatica:

– Automazione della sicurezza: strumenti basati su AI e machine learning possono aiutare a rilevare minacce senza richiedere un monitoraggio costante.

– Esternalizzazione della cybersecurity: collaborare con provider di sicurezza gestita (MSSP) per sopperire alla mancanza di personale specializzato.

– Formazione continua: investire in corsi e certificazioni per il personale IT esistente.

– Soluzioni di sicurezza scalabili: adottare software di protezione in cloud, che offrono elevata sicurezza con costi accessibili.

Conclusione

Il report Kaspersky 2024 mette in luce un problema cruciale: le PMI sono svantaggiate nella protezione informatica rispetto alle grandi aziende. Tuttavia, adottando strategie mirate e investendo nelle giuste soluzioni, è possibile colmare il gap e migliorare la propria sicurezza digitale, riducendo il rischio di cyberattacchi e proteggendo la continuità operativa.

In un mondo sempre più digitalizzato, la cybersecurity non è un’opzione, ma una necessità strategica per tutte le aziende, indipendentemente dalle dimensioni. In molti casi, con l’entrata in vigore di NIS2 e DORA anche un obbligo legislativo.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001 e ISO 22301

I dubbi del settore automotive: ISO 27001 o TISAX

I dubbi del settore automotive: ISO 27001 o TISAX

I dubbi del settore automotive: ISO 27001 o TISAX

Le certificazioni ISO 27001 e TISAX sono entrambe standard di sicurezza delle informazioni, ma si applicano in contesti leggermente diversi. Ecco un confronto dei loro vantaggi:

Vantaggi della certificazione ISO 27001

ISO 27001 è uno standard internazionale per la gestione della sicurezza delle informazioni (ISMS, Information Security Management System). I principali vantaggi includono:

Approccio globale alla sicurezza

– Copre tutti i settori e le industrie, non solo l’automotive.

– Definisce un framework per la gestione della sicurezza delle informazioni basato su rischi e controlli.

Miglior gestione del rischio

– Identifica, valuta e mitiga i rischi legati alla sicurezza delle informazioni.

– Consente di implementare controlli basati sull’analisi del rischio specifica per l’azienda.

Maggiore fiducia e reputazione

– Dimostra ai clienti e partner che l’azienda segue le migliori pratiche di sicurezza.

– Può essere richiesta da grandi clienti o enti regolatori.

Compliance con normative internazionali

– Aiuta a soddisfare i requisiti del GDPR, NIS2, HIPAA e altre normative.

– Facilita la conformità a standard di settore come PCI-DSS per la sicurezza dei dati finanziari.

Migliore efficienza operativa

– Standardizza e ottimizza i processi di sicurezza.

– Riduce i costi legati a incidenti di sicurezza e data breach.

Certificazione riconosciuta a livello globale

– È accettata in tutto il mondo, rendendola ideale per aziende con operazioni internazionali.

Vantaggi della certificazione TISAX

TISAX (Trusted Information Security Assessment Exchange) è una certificazione specifica per il settore automobilistico, sviluppata dalla VDA (Associazione dell’Industria Automobilistica Tedesca). I vantaggi principali includono:

Obbligatoria per collaborare con OEM e fornitori automotive

– Aziende che lavorano con case automobilistiche come Volkswagen, BMW, Daimler, Stellantis devono essere certificate TISAX.

Standard specifico per il settore automotive

– Copre aspetti come la protezione delle informazioni riservate, la gestione dei dati di prototipi e la sicurezza delle supply chain automotive.

Riconosciuto tra i produttori e fornitori di auto

– Utilizza un framework comune per valutare la sicurezza tra i partner dell’industria.

– Evita valutazioni multiple, semplificando le certificazioni tra aziende del settore.

Struttura basata sul rischio

– Valuta i livelli di protezione richiesti in base alla criticità delle informazioni trattate.

Focus sulla protezione dei prototipi e dati riservati

– Include specifiche misure per evitare la fuga di informazioni sui prototipi e design futuri.

Validità a lungo termine e minori costi di audit

– Non richiede rinnovi annuali come ISO 27001, riducendo i costi di mantenimento.

Quale scegliere?

Dipende dal settore e dagli obiettivi aziendali:

– Se operi in qualsiasi settore e vuoi un framework globale per la gestione della sicurezza, ISO 27001 è la scelta giusta.

– Se lavori nel settore automotive e collabori con OEM o fornitori dell’industria automobilistica, la certificazione TISAX è obbligatoria o fortemente consigliata.

– Meglio entrambe? Alcune aziende scelgono di certificarsi per ISO 27001 e TISAX, poiché TISAX si basa su principi simili a ISO 27001, ma con requisiti più specifici per l’automotive.

Se vuoi approfondire questi argomenti non esitare a contattarci.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001 e ISO 22301

Rapporto clusit 2025: l’italia non è un’isola felice

Il Rapporto Clusit 2025, presentato in anteprima il 25 febbraio 2025, offre una panoramica dettagliata e preoccupante dello stato della sicurezza informatica a livello globale e in Italia nel 2024. Secondo i dati raccolti, il 2024 ha segnato un nuovo record negativo con 3.541 attacchi informatici gravi noti, registrando un incremento del 27% rispetto all’anno precedente.

Trend globali e settori più colpiti

A livello mondiale, il cybercrime si conferma la principale minaccia informatica, rappresentando il 90% degli attacchi nel 2024. I settori maggiormente colpiti sono stati:

- Settore governativo, militare e forze dell’ordine: 13,3% degli attacchi, con un aumento del 45% rispetto all’anno precedente.

- Settore sanitario: 13,3% degli attacchi, con un incremento del 19%.L’Europa ha registrato un aumento del 67% degli incidenti rispetto al 2023, riducendo il divario con l’America e diventando un obiettivo sempre più esposto.

Situazione in Italia

In Italia, il numero di attacchi informatici gravi è aumentato del 15% nel 2024. Nonostante il Paese rappresenti solo l’1% del PIL mondiale, ha subito il 10% degli attacchi globali, evidenziando una sproporzione allarmante. I settori più colpiti sono stati:

- News & Multimedia: 18% degli attacchi totali, con un caso emblematico che ha visto il furto dei dati di 5 milioni di persone.

- Settore manifatturiero: un quarto degli attacchi mondiali contro questo settore ha riguardato aziende italiane.

- Trasporti e logistica: 25% degli attacchi globali concentrati in Italia.

Il settore finanziario e assicurativo ha registrato una leggera diminuzione, rappresentando il 2% degli attacchi totali, con una riduzione del 7% rispetto al 2023. Il settore sanitario, sebbene con un numero inferiore di attacchi rispetto all’anno precedente, ha subito danni sempre più significativi.

Tecniche di attacco e tendenze emergenti

Le tecniche di attacco più diffuse nel 2024 sono state:

- Malware: principale causa di incidenti informatici in Italia, con il 38% degli attacchi.

- Attacchi DDoS (Denial of Service): 21% degli attacchi, in calo rispetto al 36% del 2023.

- Sfruttamento di vulnerabilità note o zero-day: 15% degli incidenti.

- Phishing e social engineering: aumento del 33%, confermando il fattore umano come uno degli anelli deboli nella sicurezza informatica.

Un trend preoccupante è l’uso crescente dell’Intelligenza Artificiale da parte dei cybercriminali, che la sfruttano per automatizzare e rendere più efficaci gli attacchi, sviluppare tecniche di phishing più convincenti e creare malware più sofisticati e difficili da rilevare.

Conclusioni

Il Rapporto Clusit 2025 evidenzia una realtà preoccupante: l’Italia continua a essere un bersaglio privilegiato per il cybercrime, con un numero di attacchi sproporzionato rispetto al suo peso economico. Il malware, il phishing e gli attacchi basati su vulnerabilità sono in forte crescita, mentre il settore pubblico e le infrastrutture critiche risultano tra i più esposti. È fondamentale che il Paese adotti strategie di difesa più efficaci e aumenti la consapevolezza sia delle aziende che dei cittadini per proteggere il futuro digitale dell’Italia.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001 e ISO 22301

La Mancanza di Consapevolezza sulla Sicurezza Informatica: Un Problema Sempre Più Grave

Nell’era digitale, la sicurezza informatica dovrebbe essere una priorità per tutti, eppure la mancanza di consapevolezza rimane uno dei problemi più gravi. Troppo spesso, le persone sottovalutano le minacce cyber, cadendo vittima di truffe online, phishing e deepfake. L’esempio recente che ha coinvolto il ministro della Difesa italiano, Guido Crosetto, dimostra quanto siano sofisticate le nuove tecniche di inganno.

L'Inganno con l’AI Vocale: Il Caso Crosetto

Recentemente, il ministro Guido Crosetto è stato vittima di un’operazione fraudolenta basata sull’intelligenza artificiale vocale. Gli hacker, sfruttando un’IA in grado di clonare la voce, hanno creato un falso messaggio con lo scopo di trarre in inganno i destinatari. Questo evento dimostra come le tecnologie avanzate possano essere utilizzate per manipolare la percezione della realtà e ingannare persino le figure più importanti del panorama politico ed economico.

Le Truffe Più Comuni e Come Difendersi

Oltre all’uso dell’intelligenza artificiale per creare deepfake vocali, esistono numerose truffe informatiche che si basano sulla scarsa consapevolezza delle persone:

1. Phishing: Email o SMS fraudolenti che fingono di provenire da enti affidabili per rubare dati sensibili.

2. Vishing: Truffe telefoniche basate su tecnologie di clonazione vocale.

3. Smishing: Messaggi SMS ingannevoli con link dannosi.

4. Ransomware: Software malevoli che bloccano i dispositivi e chiedono un riscatto.

5. Falsi annunci online: Siti web che propongono offerte incredibili per indurre gli utenti a inserire dati bancari.

Per proteggersi da questi pericoli, è fondamentale adottare alcune buone pratiche:

- Verificare sempre l’identità del mittente prima di rispondere a messaggi sospetti.

- Evitare di cliccare su link sconosciuti o scaricare allegati non attesi.

- Utilizzare l’autenticazione a due fattori (2FA) per proteggere gli account online.

- Aggiornare regolarmente software e antivirus per ridurre le vulnerabilità.

- Formarsi sulla cybersecurity per riconoscere le minacce e reagire prontamente.

L’Importanza della Formazione e della Prevenzione

Molti utenti e persino istituzioni sottovalutano ancora la necessità di una formazione continua sulla sicurezza informatica. La rapidità con cui si sviluppano nuove tecniche di attacco rende essenziale una maggiore informazione e sensibilizzazione su questi temi. Ignorare i rischi digitali significa esporsi a conseguenze finanziarie, reputazionali e persino di sicurezza nazionale.

Il caso Crosetto non è isolato e rappresenta un campanello d’allarme: nessuno è immune alle nuove forme di truffa basate sull’intelligenza artificiale. Per questo, è fondamentale che aziende, istituzioni e singoli cittadini adottino un approccio più proattivo nella protezione dei propri dati e delle proprie identità digitali.

In un mondo sempre più connesso, la consapevolezza della sicurezza informatica non è più un’opzione, ma una necessità.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001 e ISO 22301

La direttiva NIS2

La Direttiva NIS2 rappresenta un passo fondamentale nell'evoluzione della sicurezza informatica all'interno dell'Unione Europea. Promulgata per rafforzare la resilienza delle reti e dei sistemi informativi, essa mira a stabilire un livello elevato e comune di cybersicurezza tra gli Stati membri.

Cos'è la Direttiva NIS2?

La NIS2 è un aggiornamento della precedente Direttiva NIS, introdotta per affrontare le crescenti minacce informatiche e le sfide poste dalla digitalizzazione. Essa amplia il campo di applicazione includendo nuovi settori critici come l'energia, i trasporti, il settore bancario, la sanità e le infrastrutture digitali. Inoltre, elimina la distinzione tra operatori di servizi essenziali e fornitori di servizi digitali, introducendo una classificazione basata sull'importanza dei servizi offerti.

Perché è importante conformarsi alla NIS2?

L'adesione alla NIS2 non è solo un obbligo legale, ma offre anche numerosi vantaggi per le organizzazioni:

- Miglioramento della sicurezza: Implementare le misure richieste dalla direttiva contribuisce a proteggere l'organizzazione da minacce informatiche sempre più sofisticate.

- Fiducia degli stakeholder: La conformità dimostra l'impegno dell'azienda nella protezione dei dati, rafforzando la fiducia di clienti, partner e investitori.

- Vantaggio competitivo: Le aziende conformi si distinguono come leader negli standard di sicurezza, offrendo una chiara differenziazione nel mercato.

Conseguenze della non conformità

La mancata adesione alla NIS2 può comportare sanzioni significative, tra cui multe fino a 10 milioni di euro o al 2% del fatturato annuo globale per le entità essenziali, e fino a 7 milioni di euro o all'1,4% del fatturato annuo globale per le entità importanti. Inoltre, le autorità possono imporre altre sanzioni, come la sospensione temporanea del servizio.

Passi per raggiungere la conformità

Per allinearsi alla NIS2, le organizzazioni dovrebbero:

- Valutare la propria classificazione: Determinare se si rientra tra le entità essenziali o importanti secondo la direttiva.

- Condurre un'analisi delle lacune: Identificare le aree che necessitano di miglioramenti in termini di sicurezza informatica.

- Implementare misure di sicurezza: Sviluppare e attuare politiche, processi e controlli di sicurezza adeguati.

- Formazione e consapevolezza: Garantire che il management e il personale siano formati sulle procedure di sicurezza e sulla gestione dei rischi.

- Pianificare la continuità operativa: Stabilire piani per mantenere le operazioni in caso di incidenti informatici significativi.

In conclusione, conformarsi alla Direttiva NIS2 è essenziale non solo per rispettare le normative europee, ma anche per rafforzare la sicurezza e la resilienza delle organizzazioni nell'attuale panorama digitale. Non esitare a contattarci per approfondire questi aspetti essenziali.

Autore: Alessandro Gigliotti Team Leader Auditor ISO 9001, ISO 27001 e ISO 22301